Die neuesten Zahlen des FBI sind ein Weckruf für alle Unternehmenslenker: Über 262 Millionen US-Dollar Schaden durch Account-Takeover-Betrug (ATO) allein im laufenden Jahr. Die Akteure? Hochorganisierte Cyberkriminelle, die sich gezielt Zugang zu Bankkonten von Unternehmen und Einzelpersonen verschaffen – nicht durch brutale Technik, sondern durch perfides Vertrauen. Die Methode: Social Engineering. Das Ziel: uneingeschränkter Zugriff auf geschäftskritische Daten und Vermögenswerte.

Was wie ein Szenario aus einem Thriller klingt, ist längst Alltag für Unternehmen weltweit – und die Bedrohung wächst rapide. Unterstützt durch Künstliche Intelligenz und professionell organisierte Infrastrukturen im Dark Web sind kriminelle Gruppen der Unternehmens-IT oft mehrere Schritte voraus. Ihre Angriffe sind nicht nur skalierbar, sondern auch hochpersonalisiert – und damit besonders erfolgreich.

Für CEOs, CISOs und CFOs ist es deshalb entscheidend, Sicherheitsverantwortung nicht nur als technische Aufgabe der IT zu begreifen, sondern als elementaren Bestandteil von Strategie, Risikomanagement und Unternehmensverantwortung. Doch was bedeutet das in der praktischen Umsetzung?

Im folgenden analysieren wir, wie aktuelle Betrugsszenarien funktionieren, wo die größten Sicherheitslücken in Unternehmen heute bestehen – und vor allem, wie Unternehmen diese Risiken präventiv und nachhaltig mit Unterstützung von ProSec adressieren können.

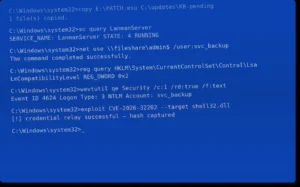

Account Takeover (ATO) bezeichnet Angriffsformen, bei denen sich Kriminelle Zugriff auf digitale Konten verschaffen – typischerweise Online-Banking, Personalportale oder Buchhaltungssoftware. Was früher über simples Passwortphishing ablief, sind heute mehrstufige Täuschungsmanöver mit menschlicher Täuschung im Zentrum.

Cyberkriminelle geben sich als Mitarbeiter von Banken, Polizei oder IT-Dienstleistern aus und bringen ihre Opfer systematisch dazu, Zugangsdaten, Einmal-Codes oder sogar Sicherheitsfragen preiszugeben. Besonders perfide: Selbst Zwei-Faktor-Authentifizierungen (z. B. „TAN per App“) werden inzwischen durch Täuschungsdialoge am Telefon ausgehebelt – der Mensch wird zum Endpunkt der unsichersten Kette.

Hinzu kommt: Durch die Anwendung von KI gelingt es Angreifern, täuschend echte E-Mails, Landing Pages und sogar vollständige Support-Chats zu simulieren – mit dem Ziel, vollständig legitimes Nutzerverhalten zu imitieren. Der klassische Phishing-Link ist nur noch ein Element von vielen in einem orchestral geführten Angriff.

Dass ATO kein isoliertes Einzelrisiko mehr ist, zeigt die Ermittlungsrealität: Über 5.100 Anzeigen beim FBI allein im laufenden Jahr, 262 Millionen Dollar Verlust, Tendenz steigend. Besonders erschreckend ist dabei, dass sich ein Großteil der Vorfälle gezielt gegen Unternehmen richtet – häufig klein- und mittelständische Betriebe mit eingeschränktem internen Sicherheitsbudget.

Die Betrugspraktiken sind dabei ebenso vielfältig wie perfide:

Einmal kompromittiert, haben Kriminelle Zugriff auf alle verknüpften Funktionen: Zahlungsverkehr, Auftragswesen, Personaldatenbanken. Innerhalb kürzester Zeit werden Konten leergeräumt, Kundenkontakte kompromittiert oder Zahlungsanweisungen manipuliert, um Geld auf Krypto-Wallets zu transferieren.

In Summe entsteht ein systemisches Risiko weit über den direkten monetären Schaden hinaus: Reputationsverluste, Vertrauensbrüche mit Kunden und ein eklatanter Imageverlust im Marktumfeld.

Die aktuelle Lage verschärft sich zusätzlich in der Vorweihnachtszeit. Die Cybersecurity-Firmen Darktrace, Flashpoint und Forcepoint berichten, dass gezielt auf das Konsumverhalten rund um Black Friday und Weihnachtsgeschäft angesetzte Betrugskampagnen derzeit besonders aktiv sind.

Für Unternehmen bedeutet das nicht nur ein erhöhtes Risiko für Mitarbeiterausfälle oder IT-Vorfälle über Kompromittierungen – vor allem gefährden solche Vorfälle das Vertrauen der Kunden. Mehr denn je ist heute entscheidend, dass Unternehmen ihre Sicherheitsstrategie adaptiv, risikoorientiert und menschenzentriert denken.

Was in vielen Unternehmen noch als geltende Praxis angesehen wird – Firewalls, Endpoint-Protection, Passwortpolicies – adressiert nur technisch-administrative Aspekte. ATO und Social Engineering Angriffe hingegen setzen am Verwundbarsten an: Am individuellen Mitarbeiter, der im Stress des Arbeitsalltags nicht unterscheiden kann, welcher Link, Anruf oder Token gerade legitim oder gefährlich ist.

Dieser Gap zwischen Technik und Verhalten bietet Angreifern ein ideales Einfallstor – und wird durch hybride Arbeitsmodelle, Cloud-Services und verteilte Zugriffspunkte (auch durch Dienstleister) weiter vergrößert.

Hinzu kommt: Viele Unternehmen unterschätzen die Tatsache, dass interne Prozesse – etwa für die Kontenwiederherstellung oder Passwort-Reset – häufig unzureichend gegen Missbrauch gesichert sind. Ein Angreifer, der grundsätzliche IT-Abläufe im Unternehmen kennt (z. B. durch früheres Data-Leakage oder Insiderinformationen), kann regelrecht prozesskonform angreifen.

Die gute Nachricht: Unternehmen stehen dieser Situation nicht machtlos gegenüber. Vielmehr liegt in der Neuausrichtung des Sicherheitsverständnisses die große Chance, sich nicht nur resilienter aufzustellen, sondern auch das Vertrauen der Kunden, Partner und Investoren gezielt zu stärken.

Dazu zählen insbesondere folgende Handlungsfeldern:

Als eine der führenden Security-Consulting-Firmen Deutschlands bietet ProSec genau die Unterstützung, die Unternehmen heutzutage brauchen – nicht als Toolanbieter, sondern als strategischer Sparringspartner für IT-Sicherheit, Wirtschaftsschutz und operative Resilienz.

Unsere Leistungen umfassen:

Denn echte Sicherheit entsteht nicht durch mehr Technik – sondern durch mehr Klarheit, Verantwortlichkeit und vorbereitete Reaktion. Genau dort setzt ProSec an.

Handeln Sie jetzt – bevor andere handeln

Die Bedrohung ist real, messbar und trifft besonders jene Unternehmen, die in den vergangenen Jahren keine umfassende Security-Strategie etabliert haben. ATO und KI-unterstützte Betrugsmaschen sind Ausdruck eines neuen digitalen Wettrüstens – dem nur jene gewachsen sind, die proaktiv denken und strukturiert handeln.

Kontaktieren Sie uns, um gemeinsam zu analysieren, wo Ihre Organisation heute steht, welche Prozesse gefährdet sind – und wie Sie sich resilient aufstellen können.

Wir verwenden Cookies, und Google reCAPTCHA, das Google Fonts lädt und mit Google-Servern kommuniziert. Durch die weitere Nutzung unserer Website stimmen Sie der Verwendung von Cookies und unserer Datenschutzerklärung zu.