Ein mehrschichtiges Sicherheitskonzept, bei dem mehrere unabhängige Schutzmechanismen gleichzeitig wirken, sodass der Ausfall eines einzelnen Systems nicht zum Totalausfall führt.

Eine kritische Zero-Day-Schwachstelle (CVE-2026-20131) im Cisco Secure Firewall Management Center (FMC) wurde aktiv von der Ransomware-Gruppe „Interlock“ ausgenutzt – Wochen bevor das Problem öffentlich bekannt war. Angreifer konnten sich ohne Authentifizierung Root-Zugriff auf zentrale Sicherheitsinfrastruktur verschaffen.

Für Unternehmen ist das kein reines IT-Problem. Wenn das Management-System der Firewall kompromittiert wird, verliert das Unternehmen die Integrität seiner Sicherheitsarchitektur. Der Vorfall zeigt:

Die Schwachstelle CVE-2026-20131 betrifft das Cisco Secure Firewall Management Center (FMC). Konkret handelt es sich um eine unsichere Deserialisierung von Java-Datenströmen. In der Praxis bedeutete das: Ein externer, nicht authentifizierter Angreifer konnte beliebigen Code mit Root-Rechten ausführen.

Die offizielle Produktinformation von Cisco findet sich hier.

Details zur Schwachstelle sind zudem in der NVD-Datenbank dokumentiert.

Für das Management bedeutet das übersetzt:

Die Angreifer mussten sich nicht erst Zugang verschaffen. Sie konnten direkt die Kommandozentrale der Netzwerksicherheit übernehmen.

Das Firewall Management Center ist das Herzstück vieler Security-Architekturen. Es steuert Regeln, Richtlinien und zentrale Überwachung. Wird dieses System kompromittiert, steht nicht nur ein Server auf dem Spiel – sondern die Fähigkeit des Unternehmens, Angriffe zu kontrollieren und zu erkennen.

Laut den veröffentlichten Analysen wurde die Schwachstelle bereits seit Ende Januar 2026 aktiv ausgenutzt – also deutlich vor der offiziellen Offenlegung durch Cisco. Genau das definiert eine Zero-Day-Situation: Eine Lücke wird missbraucht, bevor ein Patch verfügbar ist oder bevor Unternehmen wissen, dass sie existiert.

CISA warnt regelmäßig vor aktiv ausgenutzten Schwachstellen und führt entsprechende Einträge im KEV-Katalog

Ein Zero-Day entwertet temporär jedes noch so gut organisierte Patch-Management. Selbst Unternehmen mit exzellenter Update-Disziplin sind in diesem Zeitfenster verwundbar.

Für das C-Level ist entscheidend:

Zero-Day-Risiken sind systemische Risiken. Sie betreffen Governance, Haftung, Reputation und regulatorische Pflichten – insbesondere unter NIS2, DORA oder branchenspezifischen Sicherheitsanforderungen.

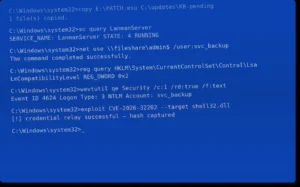

Der veröffentlichte Bericht zeigt, wie professionell die Interlock-Gruppe agiert:

Volatility ist ein legitimes forensisches Werkzeug:

Home of The Volatility Foundation | Volatility Memory Forensics

Dass Angreifer es einsetzen, zeigt eine neue Qualität: Sie analysieren kompromittierte Systeme wie professionelle Incident-Responder – nur mit dem Ziel, Spuren zu verwischen oder Persistenz zu sichern.

Das ist keine opportunistische Malware. Das ist organisierte Wirtschaftskriminalität auf industriellem Niveau.

Ransomware ist längst kein reines Erpressungsmodell mehr. Laut verschiedenen Analysen – unter anderem von Google – sinken zwar teilweise Lösegeldzahlungen. Doch Angreifer reagieren:

Für Unternehmen ergeben sich daraus drei zentrale Risiken:

1. Betriebsunterbrechung

Ein FMC-Ausfall kann die Netzwerksteuerung beeinflussen und Incident Response massiv erschweren.

2. Reputation und Marktvertrauen

Wenn herauskommt, dass selbst die Sicherheitsarchitektur kompromittiert war, entsteht ein massiver Vertrauensverlust bei Investoren und Kunden.

3. Regulatorische Konsequenzen

Unter NIS2 sind Meldepflichten, Risikomanagement und Managementverantwortung klar definiert. Ein unzureichendes Sicherheitsniveau kann haftungsrelevant sein.

Management-Systeme für Firewalls oder VPNs sind heute bevorzugte Angriffsziele. Der strategische Nutzen für Angreifer ist enorm:

OWASP beschreibt „Insecure Deserialization“ als kritisches Risiko, da dadurch oft vollständige Systemübernahmen möglich sind.

Wer solche Systeme kompromittiert, sitzt sprichwörtlich „am Schalthebel“ der digitalen Infrastruktur.

Die Lehre aus CVE-2026-20131 ist klar:

Ein einzelner Schutzmechanismus darf nie zum Single Point of Failure werden.

Defense-in-Depth bedeutet unter anderem:

Wenn das Firewall-Management kompromittiert wird, muss ein zweites, unabhängiges Detektionssystem Alarm schlagen können.

Viele Unternehmen vertrauen noch immer darauf, dass die Perimeter-Sicherheit „die Burg schützt“. Doch moderne Angriffe beginnen oft direkt an der Burgmauer – oder am Torwächter.

CEOs und CISOs müssen drei Fragen beantworten können:

Resilienz bedeutet:

Die MITRE ATT&CK-Matrix zeigt strukturiert, mit welchen Techniken Angreifer vorgehen.

Wer diese Techniken nicht aktiv gegen die eigene Infrastruktur testet, verteidigt im Blindflug.

ProSec unterstützt Unternehmen genau an der Schnittstelle zwischen Technik, Strategie und Governance:

Unser Ansatz ist nicht rein technisch. Wir verbinden IT-Security, Wirtschaftskriminalitätsprävention und Industrieschutz zu einem integrierten Sicherheitsmodell.

CVE-2026-20131 ist mehr als eine kritische Schwachstelle. Es ist eine Erinnerung daran, dass selbst zentrale Sicherheitskomponenten verwundbar sind.

Wer heute Sicherheit plant, muss davon ausgehen, dass einzelne Schutzmechanismen versagen können – oder bereits kompromittiert sind.

Die zentrale Managementfrage lautet daher nicht:

„Sind wir geschützt?“

Sondern:

„Wie schnell erkennen wir, wenn wir es nicht mehr sind?“

Eine Zero-Day-Schwachstelle ist eine Sicherheitslücke, die bereits aktiv ausgenutzt wird, bevor der Hersteller einen Patch bereitgestellt hat oder bevor die Öffentlichkeit davon weiß.

Root-Zugriff erlaubt vollständige Kontrolle über ein System. Angreifer können damit Software installieren, Daten verändern oder Sicherheitsmechanismen deaktivieren.

Dabei werden manipulierte Daten verarbeitet, ohne sie ausreichend zu prüfen. Dadurch kann Schadcode eingeschleust und ausgeführt werden.

Sie steuern die Sicherheitsregeln des gesamten Netzwerks. Wird dieses System kompromittiert, kann die gesamte Sicherheitsarchitektur manipuliert werden.

Ein mehrschichtiges Sicherheitskonzept, bei dem mehrere unabhängige Schutzmechanismen gleichzeitig wirken, sodass der Ausfall eines einzelnen Systems nicht zum Totalausfall führt.

Wir verwenden Cookies, und Google reCAPTCHA, das Google Fonts lädt und mit Google-Servern kommuniziert. Durch die weitere Nutzung unserer Website stimmen Sie der Verwendung von Cookies und unserer Datenschutzerklärung zu.