Supply-Chain-Angriffe über npm: Manipulierte Open-Source-Pakete stehlen SSH-Keys, Tokens und Cloud-Zugänge. Warum infizierte Abhängigkeiten zum strategischen Cyber-Risiko für Unternehmen werden.

Tim erklärte via Videokonferenz, dass es für einen Angriff wie den in Ludwigshafen üblicherweise zwei Wege gebe: Weniger wahrscheinlich sei der Angriff über eine technische Schwachstelle. Häufiger brächen Hacker über den Faktor Mensch (beispielsweise durch Phishing-Mails) in das System ein, um sich dort immer weiter auszubreiten, so Tim.

Ziel sei es, die systeminternen Daten für eine Erpressung einerseits zu verschlüsseln und andererseits zu exfiltrieren, um zusätzlich mit deren Veröffentlichung drohen zu können.

Der wahrscheinlichere und häufigere Weg ist der Faktor Mensch.

Tim Schughart | CEO ProSec

Den ganzen Beitrag in der Sat1-Sendung 17:30 mit Tim als Experten kannst du hier ansehen:

Sat1 Mediathek 17:30 LIVE – Sendung vom 28.10.2022

Supply-Chain-Angriffe über npm: Manipulierte Open-Source-Pakete stehlen SSH-Keys, Tokens und Cloud-Zugänge. Warum infizierte Abhängigkeiten zum strategischen Cyber-Risiko für Unternehmen werden.

Supply-Chain-Angriffe auf Open Source gefährden Unternehmen existenziell. Der Fall „Mini Shai-Hulud“ zeigt: Selbst signierte Builds sind kein Garant für Sicherheit – höchste Zeit für strategische IT-Security.

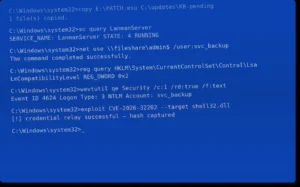

CVE‑2026‑32202 zeigt: Selbst „mittlere“ Windows‑Lücken können aktiv ausgenutzt werden. NTLM‑Risiken, Credential Theft & Zero‑Click‑Angriffe bedrohen Unternehmen strategisch – Identity Security wird zur Chefsache.

Wir verwenden Cookies, und Google reCAPTCHA, das Google Fonts lädt und mit Google-Servern kommuniziert. Durch die weitere Nutzung unserer Website stimmen Sie der Verwendung von Cookies und unserer Datenschutzerklärung zu.