Supply-Chain-Angriffe auf Open Source gefährden Unternehmen existenziell. Der Fall „Mini Shai-Hulud“ zeigt: Selbst signierte Builds sind kein Garant für Sicherheit – höchste Zeit für strategische IT-Security.

“Ich habe ihnen eine Du-kommst-aus-dem-Gefängnis-frei-Karte gegeben”, sagt Schneider. “Sie sollten alles mitnehmen, was möglich wäre – außer mir wusste niemand Bescheid, nicht einmal die Geschäftsleitung.” Die Penetration Tester bei ProSec nehmen ihre Aufträge sehr ernst – und manchmal wörtlich. Bei diesem Penetration Test entführen sie am Ende sogar unbemerkt mehrere Firmenwagen. Wie wenig hierfür notwendig war und wie unser Co-Founder Immanuel Bär und seine Teamkollegen im Verlauf des Einsatzes die volle Kontrolle über die IT eines augenscheinlich gut abgesicherten Produktionsunternehmens erlangen konnten, beschreibt eindrucksvoll dieser Artikel auf heise online:

Zur ganzen Story im Artikel auf heise online:

Missing Link: Wie ein Unternehmen bei einem Cyberangriff die Kontrolle verlor

Hier haben wir die wichtigsten Learnings für Verantwortliche in Unternehmen aus dem Artikel zusammengestellt, damit Ihre Dienstwagen, Daten und Infrastrukturen künftig gegen böswillige Hacker abgesichert sind.

Können unsere Penetration Tester (oder, das eigentliche Problem: böswillige Hacker) auch so einfach in Ihr Unternehmen spazieren und ungehindert Rechte erlangen? Hier sind 10 Learnings, mit denen sie diese Frage künftig selbstbewusst mit “Nein!” beantworten können:

IT-Sicherheit betrifft nicht nur die IT – es ist eine Aufgabe für das gesamte Unternehmen.

Supply-Chain-Angriffe auf Open Source gefährden Unternehmen existenziell. Der Fall „Mini Shai-Hulud“ zeigt: Selbst signierte Builds sind kein Garant für Sicherheit – höchste Zeit für strategische IT-Security.

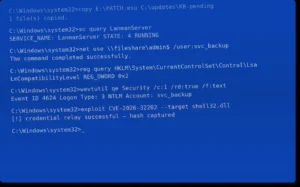

CVE‑2026‑32202 zeigt: Selbst „mittlere“ Windows‑Lücken können aktiv ausgenutzt werden. NTLM‑Risiken, Credential Theft & Zero‑Click‑Angriffe bedrohen Unternehmen strategisch – Identity Security wird zur Chefsache.

Die Vercel-Sicherheitslücke zeigt eine neue Bedrohung: AI-gestützte Supply-Chain-Angriffe, kompromittierte OAuth-Tokens und schwache Cloud-Governance gefährden Unternehmensdaten und IT-Sicherheit.

Wir verwenden Cookies, und Google reCAPTCHA, das Google Fonts lädt und mit Google-Servern kommuniziert. Durch die weitere Nutzung unserer Website stimmen Sie der Verwendung von Cookies und unserer Datenschutzerklärung zu.