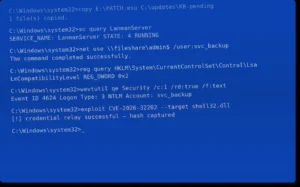

CVE‑2026‑32202 zeigt: Selbst „mittlere“ Windows‑Lücken können aktiv ausgenutzt werden. NTLM‑Risiken, Credential Theft & Zero‑Click‑Angriffe bedrohen Unternehmen strategisch – Identity Security wird zur Chefsache.

In dem Artikel berichtet die Rheinzeitung über den Cyberwar, der durch den Ukrainekrieg entstanden ist. Das Internet ist nun ein Schlachtfeld für Hacker geworden, um Unternehmen, Behörden und Einsatzkräfte anzugreifen. Gründer Tim und Immanuel setzen ihren Live-Attack-Parser als wirksames Werkzeug entgegen.

Dieser Live-Attack-Parser agiert besonders gegen Angriffe der russischen Hackergruppe „Killnet“. Killnet aktiviert bis zu 70.000 Störer, die alle gleichzeitig auf auserwählte Zielseiten zugreifen. Dieser klassische Distributed-Denial-of-Service wird mit Killnets eigener Software mittels automatischer Browser Aktualisierung verstärkt. Ziel hierbei ist immer, die Internetpräsenz der Institution einzuschränken oder sie erst gar nicht zu erreichen.

Standardlösungen von Softwarefirmen enden bei komplexen IT-Strukturen immer in kostenaufwändigen Individualisierungen. Durch die vielen Anfragen an ProSec begab man sich auf die Suche nach den Ursprüngen. Man entdeckte Foren, auf dem Hacker ihre Netzwerke organisieren und Angriffe planen. Hier werden Termine für Massenangriffe veröffentlicht. Schnell konnte ProSec diese infiltrieren und einen Scanner zum Aufspüren der Angriffe entwickeln. Diese Gegenangriffe führte des Weiteren zur Selbstauflösung der Gruppen und Killnet musste wieder neu anfangen. „Das war für uns ein schöner Erfolg“, so Tim in dem Bericht weiter. Rund 55 000 Mitläufern wurden so vorübergehend ausgeschaltet

Die Idee, bekannte Termine, Angriffsziele und Adressen der Angreifer nun ständig zu veröffentlichen, kam, um den Sicherheitsbeauftragten in den gefährdeten Stellen wichtige Basisinformationen zu vermitteln.

Neben der großen Aktivität der Russen sind aber auch Pro-ukrainische Internetaktivisten über sozialen Netzwerken unterwegs, um deutsche Unternehmen, die Geschäftsbeziehungen nach Russland pflegen, in Misskredit zu bringen. Der Sammelbegriff „Bloodytrade“ beschreibt so Betriebe mit russischer Beteiligung. Das Bundesamt für Verfassungsschutz alarmiert in seinen „Sicherheitshinweisen für die Wirtschaft“ vor diesem Phänomen. Die Kampagnen würden selbst kleinere Betriebe, die regional aktiv sind, treffen, die nur in Ausnahmefällen Waren nach Russland versenden.

Die Auswirkungen auf die Branche ist, dass Spezialisten gefragt sind. Zehn freie Stellen könnten besetzen. Die Zeichen stehen auf Wachstum. In Mendig wird ProSec einen eigenen Campus bauen, der Stand jetzt Ende 2023 fertig sein soll.

CVE‑2026‑32202 zeigt: Selbst „mittlere“ Windows‑Lücken können aktiv ausgenutzt werden. NTLM‑Risiken, Credential Theft & Zero‑Click‑Angriffe bedrohen Unternehmen strategisch – Identity Security wird zur Chefsache.

Die Vercel-Sicherheitslücke zeigt eine neue Bedrohung: AI-gestützte Supply-Chain-Angriffe, kompromittierte OAuth-Tokens und schwache Cloud-Governance gefährden Unternehmensdaten und IT-Sicherheit.

Unsichtbares KI-Sicherheitsrisiko: Wie Schwachstellen in LangChain & LangGraph zum Einfallstor für Datenabfluss und Industriespionage werden Künstliche Intelligenz ist auf dem

Wir verwenden Cookies, und Google reCAPTCHA, das Google Fonts lädt und mit Google-Servern kommuniziert. Durch die weitere Nutzung unserer Website stimmen Sie der Verwendung von Cookies und unserer Datenschutzerklärung zu.