CI/CD-Systeme automatisieren Build- und Release-Prozesse. Werden sie kompromittiert, können Angreifer manipulierten Code offiziell veröffentlichen – mit allen Vertrauensnachweisen.

Supply-Chain-Angriffe auf Open-Source-Pakete sind längst kein isoliertes Entwicklerproblem mehr. Der aktuelle „Mini Shai-Hulud“-Vorfall zeigt in dramatischer Deutlichkeit, wie verwundbar digitale Wertschöpfungsketten geworden sind – selbst dann, wenn moderne Sicherheitsmechanismen wie signierte Build-Prozesse oder SLSA-Attestierungen scheinbar greifen. Für CEOs, CIOs, CISOs und CSOs ist klar: Hier geht es nicht um Code-Qualität, sondern um Geschäftsrisiko, Industriespionage und potenziell existenzielle Haftungsfragen. Wer Open Source nutzt – und welches Unternehmen tut das nicht – ist Teil einer globalen Risikoarchitektur, die derzeit systematisch ausgenutzt wird.

Die aktuelle Kampagne rund um den Wurm „Mini Shai-Hulud“ traf namhafte Projekte im npm- und PyPI-Ökosystem – darunter TanStack, Mistral AI, Guardrails AI, UiPath und OpenSearch. Betroffen waren Dutzende Pakete und zahlreiche Versionen. Die Kompromittierung wurde unter anderem der Schwachstelle CVE-2026-45321 zugeordnet, mit einem CVSS-Wert von 9.6 (kritisch). Details zur Bewertung kritischer Schwachstellen sind in der National Vulnerability Database (NVD) des NIST dokumentiert.

Was diesen Fall strategisch brisant macht: Die manipulierten Pakete wurden über reguläre Release-Pipelines veröffentlicht und trugen gültige SLSA-Level-3-Attestierungen. Informationen zum Secure Supply Chain Framework SLSA sind auf der offiziellen Projektseite dokumentiert.

Damit wurde eine zentrale Annahme vieler Sicherheitsstrategien infrage gestellt: Dass formal abgesicherte Build-Prozesse automatisch Vertrauen bedeuten.

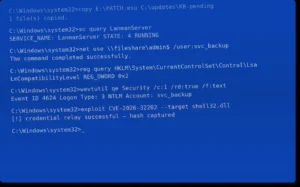

Die Angreifer nutzten eine Kette aus Schwachstellen innerhalb von GitHub Actions. Konkret wurden Mechanismen wie „pull_request_target“, Cache-Poisoning und das Auslesen von OIDC-Tokens kombiniert. Das Prinzip dahinter lässt sich einfach erklären:

Das Resultat: Malware, die aussieht wie offiziell freigegebener Code.

Das MITRE ATT&CK Framework beschreibt vergleichbare Techniken unter privilegierter Token-Nutzung und Supply-Chain-Manipulationen.

Der Wurm ging weiter: Er suchte aktiv nach npm-Tokens mit aktivierter „bypass_2FA“-Option. Wurde ein solcher Token gefunden, infizierte der Wurm sämtliche weiteren Pakete dieses Maintainers. So entstand eine selbstverbreitende Supply-Chain-Infektion.

Parallel installierte die Malware Überwachungsmechanismen für GitHub-Tokens, manipulierte CI/CD-Workflows und exfiltrierte Repository-Secrets an externe Server. Die Datenabflüsse erfolgten über dezentrale Messaging-Infrastrukturen wie Session Protocol – ein bewusster Versuch, klassische Blacklist-Mechanismen in Unternehmen zu umgehen.

Für Unternehmen bedeutet das:

Die CISA warnt seit Jahren vor Software-Supply-Chain-Risiken und hat entsprechende Leitlinien veröffentlicht.

Der wirtschaftliche Schaden klassischer Cyberangriffe ist messbar. Supply-Chain-Angriffe jedoch wirken systemisch. Sie treffen nicht ein Unternehmen, sondern ganze Ökosysteme. Und sie untergraben Vertrauen – die wichtigste Währung digitaler Geschäftsmodelle.

Besonders alarmierend ist die Tatsache, dass die manipulierten Pakete gültige Sicherheitsnachweise trugen. Damit greift ein Paradigmenwechsel: Vertrauen entsteht nicht mehr durch „formale Sicherheit“, sondern durch kontinuierliche Validierung.

Oder anders formuliert: Compliance ist nicht gleich Resilienz.

Die OWASP widmet dem Thema Software-Supply-Chain inzwischen eigene Richtlinien und Best Practices, die die Notwendigkeit tiefergehender Sicherheitsarchitekturen betonen.

Für die Unternehmensführung stellen sich drei zentrale Fragen:

Supply-Chain-Angriffe sind kein IT-Problem – sie sind ein Board-Thema.

Die eingesetzte Malware zielte nicht nur auf Cloud-Zugänge und Kryptowallets, sondern explizit auf CI-Systeme und AI-Toolchains. Das deutet auf strategische Ziele hin: geistiges Eigentum, Trainingsdaten, proprietäre Modelle, Geschäftslogik.

Wer Zugang zu Build-Pipelines und Secrets erhält, kann:

Das ist digitale Industriespionage auf einem neuen Niveau.

Reiner Patch-Einsatz genügt nicht. Notwendig ist eine strukturelle Neuaufstellung.

Zero-Trust-Prinzip auch im Developer-Ökosystem

SBOM nicht nur erstellen, sondern überwachen

Eine Software Bill of Materials (SBOM) ist nur dann wertvoll, wenn sie aktiv überwacht wird – inklusive transitive Dependencies.

Kontinuierliche Pipeline-Validierung

Statische Code-Scans reichen nicht. Es braucht:

Executive Reporting

Supply-Chain-Risiken gehören in das Enterprise Risk Management (ERM) und in die Vorstandskommunikation.

Der Denkfehler „Open Source ist Community-Sache“

Viele Unternehmen delegieren Open-Source-Verantwortung an Entwicklerteams. Das ist fahrlässig.

Open Source ist Bestandteil Ihrer Produktarchitektur. Damit ist es Bestandteil Ihrer Unternehmensbewertung.

Investoren, Aufsichtsbehörden und Kunden fragen zunehmend nach:

Unternehmen, die hier keine klare Strategie vorweisen können, riskieren Wettbewerbsnachteile.

Großkonzerne verfügen über dedizierte Security-Teams. Mittelständische Technologieunternehmen hingegen setzen häufig auf Standard-GitHub-Workflows ohne tiefe Auditierung. Gerade hier können infizierte Dependencies unbemerkt monatelang bestehen bleiben.

Das Risiko ist nicht theoretisch. Ein einziges kompromittiertes Paket im Backend kann Kundendaten, IP und Cloud-Zugänge exponieren.

Der Mini-Shai-Hulud-Fall zeigt, dass selbst gültige Attestierungen keine absolute Sicherheit bieten. Security muss dynamisch gedacht werden.

Unternehmen brauchen:

Das Ziel ist nicht, Open Source zu vermeiden – sondern sie kontrolliert und mit strukturellem Schutz zu nutzen.

ProSec unterstützt Unternehmen dabei, ihre digitale Lieferkette strategisch abzusichern – nicht punktuell, sondern systemisch.

Unsere Leistungen umfassen:

Wir verbinden technische Tiefenanalyse mit wirtschaftlicher Risikobetrachtung. Denn am Ende geht es nicht um Code – sondern um unternehmerische Widerstandsfähigkeit.

Ein Supply-Chain-Angriff zielt nicht direkt auf ein Unternehmen, sondern auf dessen Lieferkette – beispielsweise auf Softwarebibliotheken, Dienstleister oder Cloud-Anbieter. Über diese „vertrauenswürdigen“ Komponenten erfolgt dann der eigentliche Angriff.

SLSA (Supply-chain Levels for Software Artifacts) ist ein Sicherheitsframework zur Absicherung von Software-Build- und Veröffentlichungsprozessen. Es definiert Reifegrade für Vertrauensnachweise in der Software-Lieferkette.

Ein OIDC-Token (OpenID Connect) ist ein kurzlebiger Authentifizierungsnachweis, der in modernen Cloud- und CI-Systemen verwendet wird, um Identitäten sicher zwischen Diensten auszutauschen.

Eine Software Bill of Materials ist eine strukturierte Liste aller in einer Software enthaltenen Komponenten. Sie dient dazu, Transparenz über Abhängigkeiten und potenzielle Schwachstellen zu schaffen.

CI/CD-Systeme automatisieren Build- und Release-Prozesse. Werden sie kompromittiert, können Angreifer manipulierten Code offiziell veröffentlichen – mit allen Vertrauensnachweisen.

Wir verwenden Cookies, und Google reCAPTCHA, das Google Fonts lädt und mit Google-Servern kommuniziert. Durch die weitere Nutzung unserer Website stimmen Sie der Verwendung von Cookies und unserer Datenschutzerklärung zu.