Die Köpfe hinter einer der berüchtigtsten Malware-Familien der Welt verfolgen neue Ansätze, um potenzielle Opfer zu täuschen. Es wird eine neue Phishing-Kampagne mit einem gefälschten Windows-Update-Alarm genutzt, um Systeme von Opfern zu kompromittieren.

Die betrügerischen E-Mails erwähnen nichts über ein bevorstehendes Update im Betreff der E-Mail oder in dem Inhalt selbst. Sie folgen den Vorbildern der in „Cyberkriminellen Handbüchern“ beschriebenen Phishingmails, die sich stark an aktuellen Themen wie COVID-19 oder den altbewährten Klassikern wie gefälschte Versandbenachrichtigungen, Rechnungen oder Bewerbungen anlehnen.

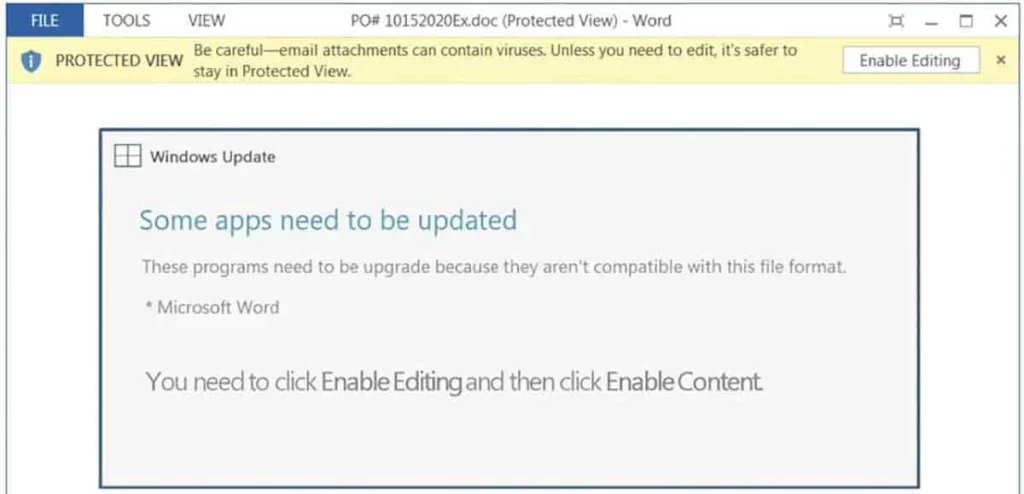

Erst beim Öffnen der Anhänge wird dem zukünftigen Opfer eine gefälschte Update- Benachrichtigung untergeschoben. Das folgende Bild wurde vom Bleeping Computer Team zur Verfügung gestellt und zeigt detailliert, wie der neue Angriff aussieht.

Der Grund für die neuartige Windows-Update-Methode findet sich in dem gelben Balken, der beim Öffnen der Anhänge auftaucht. Denn die Produkte der Office-Familie haben eingebaute Sicherheitsmechanismen, um den User vor schädlichen Mail-Anhängen zu schützen. Die im Bild zu sehende „Protected View“ Warnung ist eine dieser Mechanismen. In diesem Fall ist die Warnung deutlich: Die angehängten Dateien und Dokumente können Viren enthalten. Eine Infizierung des Systems ist zum jetzigen Zeitpunkt allerdings noch nicht erfolgt. Eine Infizierung mit „Emotet” erfolgt nämlich erst, wenn „Protected View“ manuell ausgeschaltet wird und in den Schreibmodus gewechselt wird. Die Hacker erreichen dies über Social Engineering. Das Ziel hierbei ist es, die Datei so glaubwürdig aussehen zu lassen, das ahnungslose Opfer auf den „Enable Editing“ Button drücken. Wie es oft der Fall bei solchen betrügerischen Mails ist, kann ein kritisches Auge und das erneute durchlesen bereits dafür sorgen, das der Betrug erkannt wird. Denn neben Rechtschreibfehlern – es sollte „upgraded“ und nicht „upgrade“ heißen – wird es niemals dazu kommen, das Microsoft User über Office Upgrades benachrichtigt. Lediglich eine Meldung im Programm selbst informiert im Normalfall über verfügbare Updates.

Der erste Schritt im Kampf gegen diese Art von Malware ist es deswegen wachsam zu bleiben und zu lernen Gefahren zu erkennen. Kleine Unterschiede im Design, oder in der Wortwahl machen den Unterschied zwischen harmlosen Updates und gefährlichen Schadprogrammen aus.

Wir verwenden Cookies, und Google reCAPTCHA, das Google Fonts lädt und mit Google-Servern kommuniziert. Durch die weitere Nutzung unserer Website stimmen Sie der Verwendung von Cookies und unserer Datenschutzerklärung zu.